Modernes und sicheres WLAN in 23 Filialen – wie haben wir das umgesetzt?

Eine unserer ersten Maßnahmen bei diesem Kunden – bei dem wir mit der Implementierung einer umfassenden IT-Betreuung begonnen haben – war die Absicherung des WLAN-Systems. Der Kunde verfügt über 23 öffentlich zugängliche Standorte. Das WLAN war lediglich durch ein einfaches Passwort (WPA2) geschützt, und der Netzwerkschlüssel war öffentlich bekannt. Zudem unterlag das Netzwerk keinerlei Einschränkungen – es war lediglich vom Produktionsnetz des Kunden getrennt. In der Praxis bedeutete das, dass jeder uneingeschränkten Zugang zum Internet hatte. Leider wurde dieses Netzwerk in der Vergangenheit für Cyberkriminalität missbraucht. Eine Absicherung war daher zwingend erforderlich.

Eine unserer ersten Maßnahmen bei diesem Kunden – bei dem wir mit der Implementierung einer umfassenden IT-Betreuung begonnen haben – war die Absicherung des WLAN-Systems.

Der Kunde verfügt über 23 öffentlich zugängliche Standorte. Das WLAN war lediglich durch ein einfaches Passwort (WPA2) geschützt, und der Netzwerkschlüssel war öffentlich bekannt. Das WLAN unterlag keinerlei Einschränkungen – es war lediglich vom Produktionsnetz des Kunden getrennt. In der Praxis bedeutete das, dass jeder uneingeschränkten Zugang zum Internet hatte. Leider wurde dieses Netzwerk in der Vergangenheit für Cyberkriminalität missbraucht. Eine Absicherung war daher zwingend erforderlich.

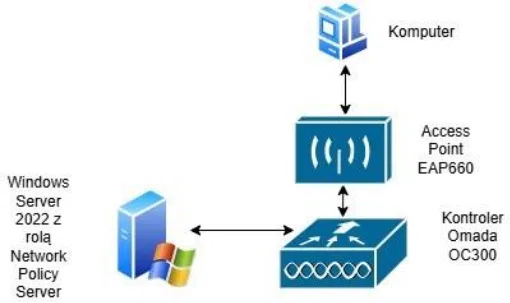

Wir haben eine sichere und moderne Lösung auf Basis des TP-Link Omada OC300 Controllers sowie der TP-Link EAP660 HD Access Points vorgeschlagen, die Folgendes ermöglicht:

- Die Einrichtung eines separaten, verschlüsselten WLAN-Netzes für Mitarbeiter unter Verwendung des Standards WPA Enterprise IEEE 802.1X, basierend auf einem Windows Network Policy Server (NPS) als Autorisierungsserver.

- Die Bereitstellung eines öffentlichen (Gast-)Netzwerks auf einem dedizierten VLAN, getrennt vom Mitarbeiternetze, mit Zugriff über ein Voucher-Portal.

Wie wurde die Implementierung durchgeführt?

Wir begannen mit dem Austausch der alten Switches und der Installation neuer Access Points. Anschließend konfigurierten wir den Omada OC300 Controller und bereiteten die Serverumgebung vor.

Mitarbeiternetzwerk – maximale Sicherheit

Für die Mitarbeiter haben wir ein separates WLAN-Netz eingerichtet und dabei eine der sichersten Authentifizierungsmethoden eingesetzt – EAP-TLS. Diese Methode ist in Unternehmensumgebungen weit verbreitet, in denen Sicherheit höchste Priorität hat. Sie basiert auf digitalen Zertifikaten zur gegenseitigen Authentifizierung von Client und Server und eliminiert damit das Risiko vieler Angriffsarten.

Dadurch gilt:

- Nur Geräte mit entsprechenden Zertifikaten erhalten Zugriff auf das Netzwerk

- Alle zwischen Client und Server übertragenen Daten sind verschlüsselt

- Es besteht kein Risiko eines Passwort-Leaks

Zur Autorisierung haben wir den Windows Network Policy Server (NPS) eingesetzt, der als RADIUS-Server fungiert. In der Active-Directory-Umgebung wurden zusätzlich GPO-Richtlinien implementiert, die Zertifikate automatisch auf den Rechnern der Mitarbeiter installieren. Dadurch erfolgt die WLAN-Verbindung vollständig automatisch – ohne manuelle Eingabe von Zugangsdaten.

Wie funktioniert WPA Enterprise mit EAP-TLS?

1 397

Gastnetzwerk – kontrollierter Zugang per Voucher

Wir haben ein offenes WLAN mit Voucher-Portal für Gäste und Kunden eingerichtet. Wie funktioniert das?

Nach dem Verbinden mit dem Netzwerk erscheint eine Login-Seite.

Um Internetzugang zu erhalten, muss ein einmaliger Code (Voucher) eingegeben werden.

Die Codes sind zeitlich begrenzt und können nur einmal oder eine festgelegte Anzahl von Malen verwendet werden.

Der Administrator kann nachvollziehen, wer das Netzwerk wann genutzt hat.

Zusätzlich:

- Das Netzwerk arbeitet in einem separaten VLAN und ist damit physisch vom Mitarbeiternetze getrennt.

- Nicht standardmäßige Ports wurden blockiert, um Missbrauch zu verhindern.

- Traffic Shaping wurde implementiert, um die Standorte vor Überlastung der Verbindung zu schützen.

Das Ergebnis – Sicherheit und volle Kontrolle

Dank der Umsetzung:

- Das Mitarbeiternetze ist vollständig abgesichert, passwortfrei und mit verschlüsselter Kommunikation.

Gäste erhalten nur mit Genehmigung Zugang zum Internet, und sämtliche Zugriffe werden protokolliert. - Das Unternehmen verfügt über vollständige Kontrolle und Sicherheit und eliminiert das Risiko unbefugter Zugriffe sowie illegaler Aktivitäten.

- Diese Lösung ist ideal für Unternehmen und Institutionen mit mehreren Standorten, die sicherstellen möchten, dass ihr WLAN stabil, sicher und nach Best Practices betrieben wird.

Wenn Sie eine ähnliche Lösung in Ihrem Unternehmen implementieren möchten, kontaktieren Sie uns – wir unterstützen Sie gerne!

unser

Support.

Ein IT-Unternehmen, oder Informationstechnologieunternehmen, befasst sich mit Informationstechnologie im weitesten Sinne. Dazu gehören unter anderem:

- Softwareentwicklung: IT-Unternehmen entwickeln individuelle Anwendungen für andere Firmen oder Softwareprodukte für den Massenmarkt. Je nach Spezialisierung können dies mobile Anwendungen, Desktop-Anwendungen, Webanwendungen oder eingebettete Systeme sein.

- Beratungsleistungen: IT-Unternehmen stellen häufig Experten zur Verfügung, die bei der Implementierung neuer Technologien, der Optimierung von Geschäftsprozessen oder der Auswahl geeigneter Technologielösungen beraten.

- Cloud-Lösungen: Viele IT-Unternehmen sind auf die Implementierung und das Management von Cloud-Lösungen spezialisiert, beispielsweise Datenspeicherung, Anwendungshosting und Datenanalyseplattformen.

- IT-Sicherheit: Schutz vor Cyberangriffen, Sicherheitsaudits, Implementierung von Sicherheitsrichtlinien und Netzwerküberwachung sind nur einige der Aufgaben, die IT-Unternehmen in diesem Bereich übernehmen.

- IT-Infrastrukturmanagement: In diesem Bereich verwalten Unternehmen Server, Datenbanken, Netzwerke und Endgeräte.

- Technischer Support und Service: IT-Unternehmen bieten Support für ihre Produkte oder allgemeinen IT-Support für andere Unternehmen und betreuen deren Technologie im Tagesgeschäft.

- Schulungen: Viele IT-Anbieter bieten auch Schulungen zur Softwarenutzung und zum sicheren Umgang mit Technologie an.

- Hardwarelösungen: Einige IT-Unternehmen bieten auch Computer-, Server- und Netzwerkhardware an und konfigurieren diese.

Je nach Spezialisierung und Größe kann ein IT-Unternehmen eine, mehrere oder alle der oben genannten Lösungen anbieten. Bei der Auswahl eines Anbieters ist es wichtig, dessen Leistungen genau zu verstehen und sie an Ihre individuellen Bedürfnisse anzupassen.

Wir von Support Online unterstützen Unternehmen seit Jahren

- Umfassender Benutzersupport (vor Ort und per Fernwartung)

- Wir unterstützen Computer, Smartphones, Tablets und zugehörige Netzwerkprobleme.

- Wir sind spezialisiert auf Serveradministration: Windows, Linux/Unix.

- Wir unterstützen Virtualisierungslösungen wie KVM, Hyper-V, VMware und Proxmox.

- Wir unterstützen Cloud-Dienste, insbesondere Azure, Microsoft 365 und AWS-Lösungen.

- Wir überwachen Server und Geräte im Internet.

- Wir beraten Sie in den Bereichen Entwicklung, Disaster Recovery und IT-Stabilität für Ihr Unternehmen.

Wenn Sie auf der Suche nach einem guten IT-Unternehmen sind, glauben wir, dass Support Online ein guter Ort ist, um Ihr Geschäft weiterzuentwickeln.

Es lohnt sich, ein IT-Unternehmen wie Support Online zu beauftragen, wenn:

- Sie neue Technologien oder Software in Ihrem Unternehmen einführen möchten.

- Sie spezialisierte Technologieberatung benötigen.

- Sie bestehende IT-Prozesse optimieren möchten.

- Sie mit Problemen der digitalen Sicherheit zu kämpfen haben.

- Sie Unterstützung bei der Verwaltung Ihrer IT-Infrastruktur benötigen.

- Ihnen die internen Ressourcen oder das Fachwissen fehlen, um bestimmte Technologieprojekte umzusetzen.

Der Einsatz externer IT-Experten kann Ihnen Zeit und Ressourcen sparen und gleichzeitig qualitativ hochwertige Lösungen gewährleisten.

Die Beauftragung eines IT-Unternehmens wie Support Online bietet gegenüber freiberuflichen IT-Mitarbeitern entscheidende Vorteile:

- Unterstützung durch ein komplettes Team: Ein IT-Unternehmen verfügt über ein Team von Spezialisten – von DevOps- und Cybersicherheitsexperten bis hin zu IT-Helpdesk-Mitarbeitern – mit vielfältigen Kompetenzen und Erfahrungen. Dies ermöglicht eine schnellere Problemlösung und die Umsetzung komplexerer Projekte.

- Zuverlässigkeit und Stabilität: IT-Unternehmen genießen einen guten Ruf und haben eine nachweisliche Erfolgsbilanz. Dies führt zu einer höheren Zuverlässigkeit und Stabilität der angebotenen Dienstleistungen.

- Wartung und Support: Ein IT-Unternehmen bietet Serviceverträge, Garantien und Kundendienst an, die von einzelnen Freiberuflern oft schwerer zu erhalten sind.

- Ressourcen: Unternehmen haben Zugriff auf mehr Ressourcen, Tools und Technologien, die die Projektabwicklung beschleunigen und verbessern.

- Langfristige Verfügbarkeit: Das Risiko, dass ein Freiberufler nicht mehr erreichbar ist oder sich beruflich neu orientiert, ist höher als das Risiko, dass ein etabliertes Unternehmen in Konkurs geht.

Es ist jedoch wichtig zu beachten, dass die Wahl zwischen einem Unternehmen und einem Freelancer von Ihren individuellen Bedürfnissen und Ihrer Situation abhängt. Wenn Sie Wert auf Sicherheit und schnelle Hilfe bei unerwarteten Problemen legen, empfiehlt sich ein IT-Unternehmen wie Support Online.

Eine Partnerschaft mit IT Support Online bietet Ihnen folgende Vorteile:

- Professionelles IT-Outsourcing: Wir garantieren qualitativ hochwertige IT-Outsourcing-Services für Unternehmen jeder Größe.

- Umfassender IT-Support: IT Support Online bietet umfassenden IT-Support, der den vielfältigen Bedürfnissen von Unternehmen gerecht wird.

- Zeit- und Kostenersparnis: Mit unserem Support können sich unsere Kunden auf ihr Kerngeschäft konzentrieren und gleichzeitig die Kosten für das IT-Management reduzieren.

- Betreuung verschiedenster Unternehmen: Wir betreuen sowohl kleine und mittlere Unternehmen als auch Großkonzerne und beweisen damit unsere Flexibilität und Anpassungsfähigkeit an unterschiedliche Kundenbedürfnisse.

- Führend im IT-Outsourcing: Wir gelten als führendes Unternehmen im IT-Outsourcing, insbesondere in den Regionen Poznań und Warschau.

Mit IT Support Online als Partner profitieren Sie von einem hohen Servicestandard und Professionalität in jeder Phase unserer Zusammenarbeit.